¿Conoces qué es el smishing?

Ahora te explicaré una técnica de ingeniería social, es más común de lo que crees.

Nuestro deber como investigadores de seguridad es cuidar al eslabón más débil de la cadena, el usuario común y corriente. Luego de repetirles una y otra vez, «No abran correos de fuentes desconocidas» o «No descarguen archivos adjuntos«, nos damos cuenta que los criminales usan nuevas tácticas para engañarlos.

El smishing es una de ellas, aunque se lleva aplicando hace unos años, no es tan conocida como el phishing de correo electrónico por lo que tiene más probabilidad de cumplir su objetivo. La técnica es sencilla, se le envía un mensaje de texto al usuario, de tal forma que éste ingrese a una página falsa y nos de sus credenciales.

Los pretextos que usan los criminales son diversos, que van desde la recuperación de contraseña, una cuenta robada, el teléfono ganador de un millón de dólares, un mensaje de texto de un banco al azar, etc.

Pongámonos en el siguiente caso:

Te acaban de robar tu preciado Iphone 6, luego de la desesperación y el no saber qué hacer, ingresas a tus cuentas de icloud para intentar encontrar o bloquear tu dispositivo.

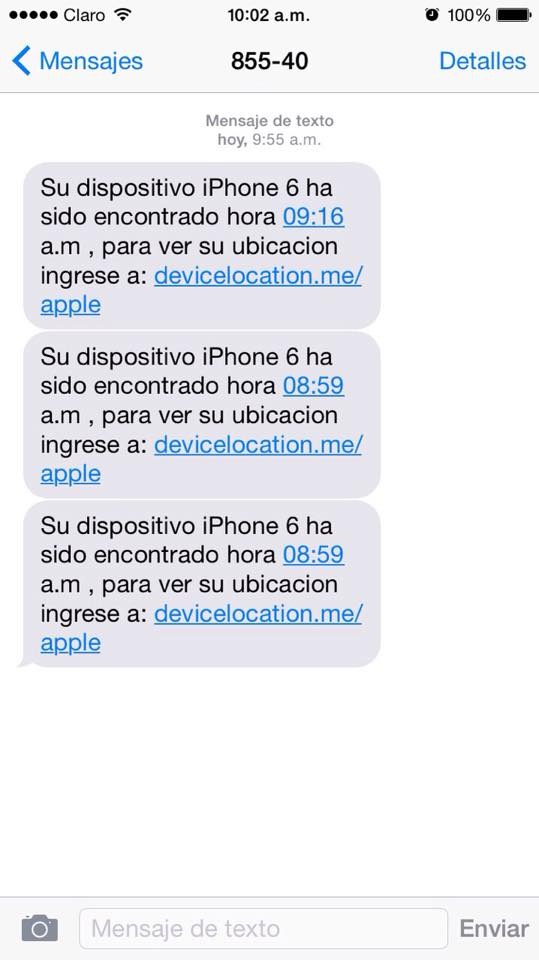

Aquí es donde empieza la ingeniería social. Luego de que realizas la búsqueda de tu dispositivo el atacante te envía un mensaje de texto, como el que se ve a continuación.

Una vez que el usuario ingrese le mostrará una página igual a la de los inicios de sesión de ICLOUD, Para que luego de que el usuario ingrese sus credenciales, al ser una página falsa el usuario le está entregando sus credenciales al atacante, por lo que de esta forma el atacante logra su cometido e ingresa al teléfono robado accediendo así a su información para finalmente quedarse con su equipo.